El google hacking no tiene nada que ver con violar la seguridad de google, sino que es la técnica de recolección de información que aprovecha las enormes capacidades de indexación de paginas web que posee el sistema de google para obtener información acerca de la estructura de un sitio web y de su seguridad.

Ademas de las consultas que hacemos todos los días, gooogle dispone de una serie de operadores que pueden ser útiles para realizar búsquedas especificas de ciertas carpetas o archivos, cabe señalar que se llama google hacking por ser este el buscador mas usado, pero todos los ejemplos que veremos sirven igual para usarlos con Bing o cualquier otro buscador.

intitle:

El operador intitle le indica a google que busque una cadena de texto o valor dentro del titulo de una pagina web.

index.of

Este operador le indica a google que debe buscar paginas que esten indexadas con un determinado valor

A continuación veremos algunos ejemplo de uso de estos operadores.

Buscar listas de directorios

Esta es una vulnerabilidad que es muy rara de encontrar hoy en día, consiste en que los servidores web pueden generar de forma automática paginas que listan todos los archivos de una carpeta o directorio, exponiendo la estructura de nuestro sitio, esta característica dicho sea de paso esta desactivada por defecto en las versiones actuales de todos los servidores web, por lo que no ahondaremos en ella, la sintaxis para esto era:

intitle: index.of «parent directory»

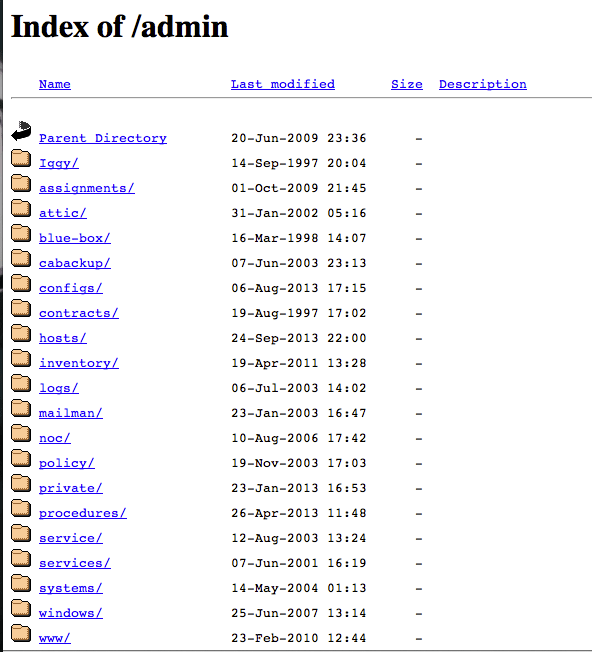

Buscar carpetas admin accesibles como lista de directorios

En este caso, las carpetas admin, son las carpetas donde los administradores colocan las carpetas y archivos de su backend, por lo que esta carpeta no deberia ser accesible en forma de lista, pero siempre hay sus excepciones como veremos a continuación.

intitle: index.of.admin

como podemos ver en la imagen algún administrador del MIT olvido este pequeño detalle.

Buscar archivos específicos

Los archivos de «log» son archivos muy útiles, dado que hay mucha información sobre usuarios, accesos y errores del sistema que pueden ser valiosos.

intitle index.of error.log

cabe señalar que este método se hace cada vez mas difícil ya que los mismo buscadores restringen este tipo de búsquedas.

Una variante de esto es la busqueda de archivos de contraseñas (pwd), lo cual es muy raro encontrar pues las claves usualmente se almacenan en una base de datos y no en archivos.

ext:pwd inurl:(service | authors | administrators | users)

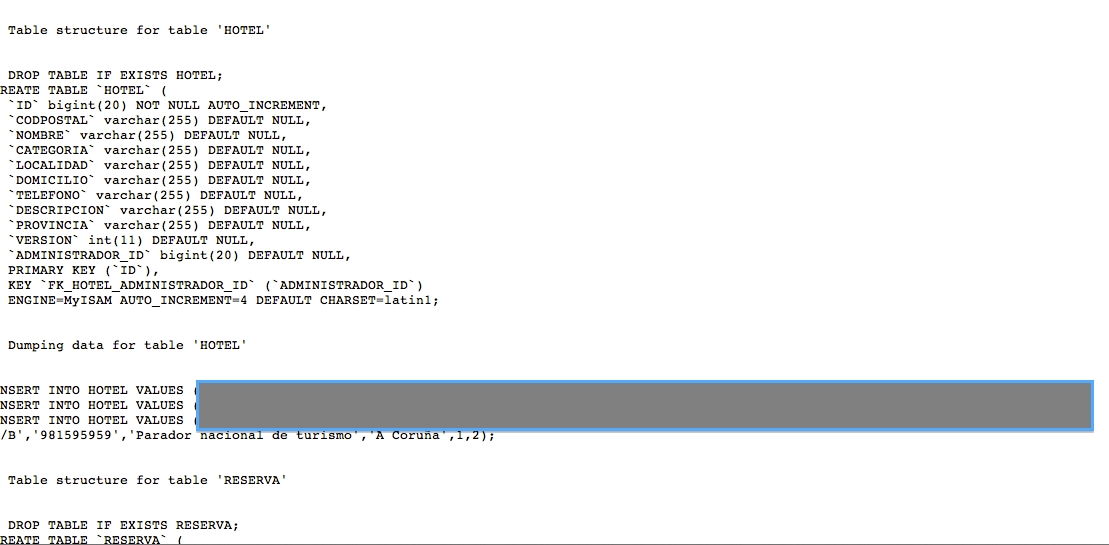

Búsqueda de archivos de vaciado o respaldo de la base de datos

Para esta búsqueda se emplea el operador filetype, es cual filtra los resultados para obtener un tipo de archivos en especifico, para este caso, son archivos SQL, ademas de indicarle que tengan el texto «dumping data for table» y para no hacer búsquedas de mas le indicamos que tengan la palabra PASSWORD y que sea varchar, ya que eso nos dara aquellos archivos SQL que sean de vaciado de base de datos en donde hallan campos llamados PASSWORD, tal y como vemos a continuación

filetype:sql “# dumping data for table” “`PASSWORD` varchar”

Esta situación se debe usualmente a que los administradores llegan a olvidar eliminar los archivos que generan para hacer pruebas o para mudar los datos al servidor.

Existen muchas mas búsquedas que se pueden realizar, pero seria extendernos demasiado, pero les comentamos que existen paginas que listan estas búsquedas a las cuales se les denomina «Google dorks»

Un uso que se le dio hace algunos años, fue para buscar música almacenada en los servidores como por ejemplo:

intitle index.of ricardo arjona mp3